ویروس باج افزار یکی از خطرناک ترین گونه های بد افزار هاست که با رمزنگاری اطلاعات قربانی، از او درخواست پرداخت پول (باج) میکند. در این مقاله، به بررسی نحوه عملکرد این ویروس، روش های رمزگشایی باج افزار و راهکار های موثر برای جلوگیری از باج افزار خواهیم پرداخت تا با دیدی روشن تر در برابر این تهدید سایبری ایستادگی کنید.

ویروس باج افزار چیست و چگونه کار میکند؟

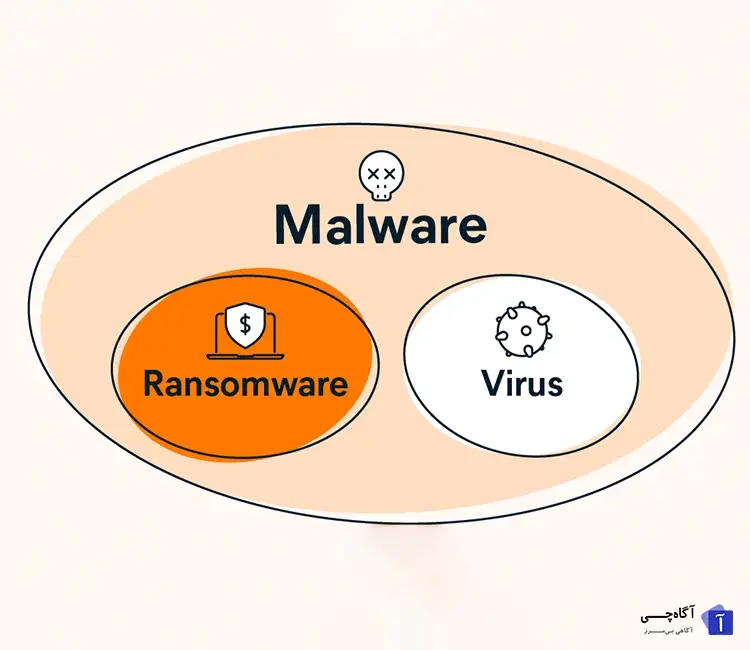

ویروس باج افزار (Ransomware) نوعی بد افزار است که پس از نفوذ به سیستم، فایل های مهم کاربر را رمزنگاری میکند. سپس، پیام تهدید آمیزی ظاهر میشود که در آن از قربانی خواسته میشود در ازای دریافت کلید رمز گشایی، مبلغی را پرداخت کند. این پرداخت معمولاً از طریق رمز ارز هایی مانند بیت کوین انجام میشود تا ردیابی آن دشوار باشد.

بیشتر بخوانید

چگونه باج افزار وارد سیستم میشود؟

درک روش های ورود ویروس باجافزار به سیستم، گامی مهم در جلوگیری از باج افزار محسوب میشود. مهاجمان سایبری از مسیر های مختلفی برای نفوذ استفاده میکنند و کاربران نا آگاه، نخستین هدف آن ها هستند. در ادامه، مهم ترین روش های انتشار و ورود باج افزار به رایانه ها و شبکه ها را بررسی میکنیم:

۱. ایمیل های فیشینگ و پیوست های آلوده

یکی از رایج ترین روش های نفوذ باج افزار، ارسال ایمیل های جعلی (Phishing Email) است. این ایمیل ها ممکن است ظاهری رسمی و معتبر داشته باشند، اما در واقع حاوی فایل های آلوده (مانند فایل های Word یا ZIP) یا لینک های مخرب هستند. با کلیک کاربر روی این پیوست ها یا لینک ها، باج افزار فعال شده و بلافاصله شروع به رمز نگاری اطلاعات میکند.

۲. دانلود نرم افزار های کرک شده یا غیر اصلی

دانلود و نصب نرم افزار از منابع نا معتبر، به ویژه نسخه های کرک شده، راه دیگری برای ورود ویروس باج افزار است. این فایل ها معمولاً حاوی اسکریپت های مخرب هستند که در پس زمینه سیستم اجرا شده و باعث آلودگی میشوند. مهاجمان از علاقه کاربران به نرم افزار های رایگان سوءاستفاده میکنند.

۳. آسیب پذیری های نرم افزاری و به روزرسانی نشدن سیستم ها

سیستم عامل ها و نرم افزار هایی که به روزرسانی نمیشوند، دارای حفره های امنیتی هستند. باج افزار هایی مانند WannaCry از همین نقاط ضعف بهره بردند و در عرض چند روز هزاران سیستم را آلوده کردند. هکر ها با اسکن اینترنت برای یافتن این آسیب پذیری ها، میتوانند به راحتی به سیستم نفوذ کنند.

۴. درایو های USB و حافظه های خارجی آلوده

یکی از روش های قدیمی ولی همچنان مؤثر، استفاده از فلش مموری ها یا درایو های USB آلوده است. با اتصال این ابزار ها به سیستم، اسکریپت های مخرب اجرا شده و باج افزار به فایل ها دسترسی پیدا میکند. این روش در سازمان هایی که کنترل شدیدی روی تجهیزات ندارند، بسیار رایج است.

۵. شبکه های نا امن و ریموت دسکتاپ (RDP)

مهاجمان میتوانند از طریق دسترسی به Remote Desktop Protocol در سیستم هایی که رمز عبور ضعیف دارند یا روی شبکه های ناامن قرار دارند، وارد شده و باج افزار را اجرا کنند. حملات Brute Force یکی از تکنیک های مورد استفاده در این روش است.

۶. سوءاستفاده از تبلیغات آلوده (Malvertising)

برخی تبلیغات در وب سایت های معتبر نیز ممکن است حاوی کد های مخرب باشند. باج افزار میتواند از طریق کلیک روی این تبلیغات یا حتی تنها باز کردن صفحه آلوده، وارد سیستم شود. این روش معمولاً بدون نیاز به تعامل کاربر انجام میشود.